Mais um scam, dessa vez simulando uma mensagem oriunda do portal de notícias G1, da Rede Globo. A mensagem conteria supostas fotos de vítimas da gripe suína em estado terminal. Na verdade, o email contém links que apontam para dois arquivos com vírus (de computador) em dois sites diferentes. Segundo a análise do Virus Total poucos antivirus detectam essas pragas (talvez pelos vírus serem muito novos), assim cuidado redobrado! Abaixo os links com as análises de ambos os arquivos no VirusTotal.com e a imagem do email:

Análise do Arquivo 1: http://www.virustotal.com/pt/analisis/a83df5e6ce85abf610209d2276041e70

Análise do Arquivo 2: http://www.virustotal.com/pt/analisis/ae6c7b435ee1c01e4bb969333122342b

Scam: Marcelo faria no Fuxico.com

Esse scam está fresquinho, acaba de chegar. Sem muito a dizer aqui, é o scam clássico, inclusive com direito a vários erros de português, e o nome de algumas pessoas está escrito errado (Ires Bitencu!? Não seria Íris Bitencourt ou algo semelhante ?) ... Abaixo a imagem do email e a análise do VirusTotal.com

Análise: http://www.virustotal.com/pt/analisis/06e8b171825bfbbf1b02e476d6063674

Dnsmasq - Um servidor DHCP/DNS para pequenas e médias redes

Em algumas situações o uso dos servidores DNS e DHCP "tradicionais" (ISC DHCP Server e Bind, respectivamente) pode não ser o ideal, seja por falta de recursos (memória e processamento), espaço em disco ou até mesmo pela relativa complexidade de configuração. Em situações como essas, eu costumo utilizar o dnsmasq.

O dnsmasq é um servidor DHCP com um forwarder DNS integrado, ou seja, ele apenas encaminha as consultas DNS para outro servidor, e efetua um cache do resultado para acelerar futuras consultas. Embora essa característica não vá ser abordada aqui, vale ressaltar que o dnsmasq também suporta o protocolo TFTP, podendo atuar por exemplo como servidor TFTP para redes LTSP ou para a atualização e boot de equipamentos que suportem esse protocolo.

Características Principais:

- Servidor DHCP que opera no modo dinâmico e também no modo estático (IP "amarrado" a um endereço MAC)

- O servidor DNS faz a leitura do arquivo /etc/hosts da máquina. Caso você utilize essa feature na sua rede, basta manter o arquivo do servidor (não é necessário criar e manter um arquivo para cada máquina da rede).

- Faz o registro das máquinas do DHCP no DNS automaticamente. Com isso, quando você executa um ping no hostname de uma máquina, recebe de volta seu endereço IP. Quando se utiliza a dupla ISC + Bind isso precisa ser configurado à parte.

- O servidor DNS faz cache das resoluções de nome, permitindo um aumento de performance, além de diminuir a carga nos servidores DNS externos.

- Os servidores externos a serem utilizados são lidos à partir do /etc/resolv.conf ou outro arquivo à sua escolha.

- É possível a criação de registros MX e SRV (se você não sabe o que são esses registros, então não se preocupe, pois você não precisa deles ...).

- Suporta o protocolo IPv6.

- Suporta o protocolo TFTP, podendo ser utilizado para efetuar boot via rede em equipamentos diskless, como thinclients.

Instalação:

A instalação pode ser feita através do código fonte (disponível no site do dnsmasq ), através de pacotes RPM (também disponíveis no site ). Em sistemas Debian (e provavelmente em seus derivados) basta utilizar o APT:

aptitude install dnsmasqQue irá instalar o pacote junto com todas as suas dependências.

Configuração:

Após a instalação, e com o serviço ativo, vamos à configuração. Surpresa !!! Inicialmente, não é necessária nenhuma configuração (supondo-se que as configurações de rede da sua máquina - incluindo a parte de servidores DNS - esteja correta). No entanto, existem algumas opções que são interessantes, pois permitem melhorar a performance e a segurança da instalação. Vamos à elas então:

- domain-needed: não encaminha requisições DNS que não contenham um domínio. Essas requisições normalmente são referentes à rede local e devem ser tratadas pelo servidor de DNS local.

- bogus-priv: não encaminha requisições de endereços não-roteáveis.

- filterwin2k: filtra algumas requisições inúteis geradas por máquinas com Windows 2000/XP. Obs: não ative essa opção caso você utilize Kerberos, SIP, XMMP or Google-talk.

- resolv-file=: permite indicar um arquivo de onde o dnsmasq vai ler os endereços dos servidores DNS a serem utilizados. Se essa opção não for utilizada, os endereços são obtidos através do /etc/resolv.conf

- local=: permite definir qual o seu domínio local. Consultas a esse domínio serão respondidas utilizando-se o arquivo de hosts (/etc/hosts) e o DHCP.

- address=: permite forçar um IP para determinado destino. Por exemplo, a linha "address=/orkut.com/127.0.0.1" impede a navegação no orkut, pois aponta o domínio http://orkut.com para 127.0.0.1 (localhost).

Estas são apenas algumas opções básicas. Para uma lista mais completa, verifique a documentação do projeto em http://thekelleys.org.uk/dnsmasq/docs. Lá você confere o manual e um arquivo de configuração de exemplo.

Scam: Correção de Segurança - Nível Crítico - BB (Banco do Brasil)

Mais um scam para clientes de banco, desta vez voltado para o Banco do Brasil. Semelhante a outros, simula ser a instalação de um módulo de segurança para permitir acesso ao serviço de Bankline (banco via internet). Provavelmente trata-se de um vírus voltado para o roubo de senhas. Abaixo, imagem do email e link para a análise do VirusTotal.com.

Análise: http://www.virustotal.com/pt/analisis/2879d2d619757232580ee12d1a061f90

Análise: http://www.virustotal.com/pt/analisis/2879d2d619757232580ee12d1a061f90

Acessando Sites com senha com o BugMeNot

Na Internet existem diversos sites em que é necessário fazer um cadastro para ter acesso ao conteúdo. Para alguns serviços, como email e sites de relacionamento, isso faz sentido. Porém para outros sites (como sites de notícias) isso pode ser um incômodo. Pensando nisso foi criado o BugMeNot.com (algo como "não me incomode", em tradução livre. Clique nas imagens para ampliar.)

O BugMeNot é um banco de dados de senhas de acesso a diversos sites. Seu uso não poderia ser mais simples: basta ir até o site e pesquisar pelo endereço desejado. Caso hajam senhas cadastradas para o site desejado elas irão aparecer. É possível fornecer um feedback ao site, informando se a senha utilizada funcionou ou não. As senhas então são rankeadas pela sua taxa de funcionamento, e senhas com mais feedbacks positivos aparecem em primeiro nos resultados.

E se você utiliza o Firefox como navegador web, existe uma extensão que faz o trabalho de pesquisar pela senha e preencher os campos de usuário e senha no site automaticamente. Existe também um plugin de pesquisa que funciona no Firefox e também no Internet Explorer 7.0 (embora eu nunca tenha testado neste último)

O BugMeNot é um banco de dados de senhas de acesso a diversos sites. Seu uso não poderia ser mais simples: basta ir até o site e pesquisar pelo endereço desejado. Caso hajam senhas cadastradas para o site desejado elas irão aparecer. É possível fornecer um feedback ao site, informando se a senha utilizada funcionou ou não. As senhas então são rankeadas pela sua taxa de funcionamento, e senhas com mais feedbacks positivos aparecem em primeiro nos resultados.

E se você utiliza o Firefox como navegador web, existe uma extensão que faz o trabalho de pesquisar pela senha e preencher os campos de usuário e senha no site automaticamente. Existe também um plugin de pesquisa que funciona no Firefox e também no Internet Explorer 7.0 (embora eu nunca tenha testado neste último)

Ache Certo: A Mega-Lista Telefonica ou 102 Online

Esse post foge um pouco do restante do blog, mas como o eu considero muito útil, aí vai: existe na internet um site com uma lista telefônica de todo o Brasil. O site AcheCerto (http://www.achecerto.com.br ) possui quatro formas de pesquisa:

Para todos os modos é necessário selecionar o estado antes de efetuar a busca. É possível também efetuar um refinamento na pesquisa, clicando em Busca Avançada. Por exemplo, aqui no Rio de Janeiro existem várias cidades com ruas que possuem o nome de Nilo Peçanha. Você pode refinar sua busca informando em que cidade a busca deve ser feita.

Algumas observações:

- Por Nome: você informa o nome da pessoa/empresa e recebe o telefone. Também é possível procurar pelo ramo de atividade (ex: farmácias, pizzarias, padarias, hospital, etc).

- Por Telefone: você informa o telefone e recebe o nome da empresa à qual ele pertence (esse só funciona com telefones empresariais).

- Por Endereço: você fornece o endereço e visualiza o nome das pessoas/empresas neste local.

- Por CEP: você informa o nome da rua e visualiza o CEP.

Para todos os modos é necessário selecionar o estado antes de efetuar a busca. É possível também efetuar um refinamento na pesquisa, clicando em Busca Avançada. Por exemplo, aqui no Rio de Janeiro existem várias cidades com ruas que possuem o nome de Nilo Peçanha. Você pode refinar sua busca informando em que cidade a busca deve ser feita.

Algumas observações:

- Às vezes o site não encontra telefones/pessoas. Não sei o porque disso ocorrer. Talvez sejam pessoas que optaram por não aparecer nas listas Telefônicas convencionais.

- Telefones celulares, VOiP e outros tipos também não aparecem.

- Parece-me que o site mostra apenas os 20 primeiros resultados. Assim, caso a pessoa procurada não apareça, tente refinar a busa de alguma maneira.

- Sim, eu estou na lista deles. Assim como minha mãe, e vários dos meus amigos. Curiosamente, a empresa em que trabalho não aparece.

Dica: como descobrir via shell com que IP a máquina está saindo para a internet?

Algumas vezes uma máquina está conectada a internet indiretamente, através de um firewall ou de um proxy com múltiplos links de internet. Os comandos abaixo permitem descobrir qual IP a máquina está utilizando na internet. Os três meios abaixo utilizam programas simples, que estão disponíveis na maioria das distribuições (e até mesmo em algumas instalações Unix) e que normalmente são instalados por padrão.

Utilizando o wget (todo o comando deve ficar em uma única linha):

É interessante que o comando seja colocado entre parênteses, para não modificar o valor da variável de ambiente LANG da sua sessão de shell atual (que controla o idioma em que os aplicativos são exibidos).

Utilizando o wget (todo o comando deve ficar em uma única linha):

echo $(wget -qO- http://www.whatismyip.com/automation/n09230945.asp)Utilizando o lynx:

lynx -dump http://www.whatismyip.com/automation/n09230945.asp|grep -v ^$Utilizando o links2:

links2 -dump http://www.whatismyip.com/automation/n09230945.aspBônus: Pegando o IP de uma interface de rede específica:

(LANG=C;ifconfig eth0|grep "inet addr"|cut -f2 -d:|cut -f1 -d" ")Obviamente, para pegar o endereço de uma interface diferente basta colocar o nome dessa interface no lugar de eth0

É interessante que o comando seja colocado entre parênteses, para não modificar o valor da variável de ambiente LANG da sua sessão de shell atual (que controla o idioma em que os aplicativos são exibidos).

Gerando um inventário da rede com o PsInfo - SysInternals

O PsInfo é um utilitário fornecido gratuitamente pela Microsoft. Sua função é exibir informações sobre a instalação do Windows, no micro local e também em máquinas da rede.

Baixando e instalando:

O PsInfo é fornecido no PsTools, juntamente com mais 11 aplicativos. O pacote pode ser baixado em http://technet.microsoft.com/en-us/sysinternals/bb896649.aspx . Após o download, basta extrair os arquivos em uma pasta que esteja no PATH, como por exemplo a pasta de instalação do Windows (normalmente c:\windows).

Utilizando:

Basta executar um Prompt de Comando e executar o programa com os parâmetros desejados. Para ver a lista de parâmetros disponíveis, digite:

-u: Informa o nome de usuário a ser utilizado para login no computador remoto (opcional)

-p: Informa a senha para o nome de usuário informado.

-h: mostra os hotfixes (atualizações) instalados.

-s: mostra o software instalado

-d: mostra informações sobre os volumes e discos.

-c: exibe a saída no formato CSV (valores separados por vírgula). Útil para gerar uma planilha a ser importada para o Excel.

-t: Permite alterar o caracter separador de campos ao exportar para CSV.

filter: permite filtrar quais campos serão exibidos

computer: Nome do computador de onde as informações devem ser obtidas. Se o nome não for informado, serão obtidas as informações do computador local. Para obter as informações de todo o domínio, utilize \\*.

@file: Para obter as informações de computadores específicos, crie um arquivo de texto e coloque o nome de cada computador em uma linha. Por exemplo, crie um arquivo chamado micros.txt e coloque os nomes das máquinas desejadas (micro01, micro02, micro03) um em cada linha.

Exemplos de Uso:

1) Exibir informações do computador local:

2) Exibir hotfixes informações do computador Micro04:

Crie um arquivo de texto com os nomes dos computadores, um por linha:

O resultado final fica parecido com isso:

Baixando e instalando:

O PsInfo é fornecido no PsTools, juntamente com mais 11 aplicativos. O pacote pode ser baixado em http://technet.microsoft.com/en-us/sysinternals/bb896649.aspx . Após o download, basta extrair os arquivos em uma pasta que esteja no PATH, como por exemplo a pasta de instalação do Windows (normalmente c:\windows).

Utilizando:

Basta executar um Prompt de Comando e executar o programa com os parâmetros desejados. Para ver a lista de parâmetros disponíveis, digite:

c:\>psinfo /?Breve descrição das opções:

Usage: psinfo [-h] [-s] [-d] [-c [-t delimiter]] [filter] [\\computer[,computer[,..]]|@file [-u Username [-p Password]]]

-u: Informa o nome de usuário a ser utilizado para login no computador remoto (opcional)

-p: Informa a senha para o nome de usuário informado.

-h: mostra os hotfixes (atualizações) instalados.

-s: mostra o software instalado

-d: mostra informações sobre os volumes e discos.

-c: exibe a saída no formato CSV (valores separados por vírgula). Útil para gerar uma planilha a ser importada para o Excel.

-t: Permite alterar o caracter separador de campos ao exportar para CSV.

filter: permite filtrar quais campos serão exibidos

computer: Nome do computador de onde as informações devem ser obtidas. Se o nome não for informado, serão obtidas as informações do computador local. Para obter as informações de todo o domínio, utilize \\*.

@file: Para obter as informações de computadores específicos, crie um arquivo de texto e coloque o nome de cada computador em uma linha. Por exemplo, crie um arquivo chamado micros.txt e coloque os nomes das máquinas desejadas (micro01, micro02, micro03) um em cada linha.

Exemplos de Uso:

1) Exibir informações do computador local:

c:\>psinfo

PsInfo v1.75 - Local and remote system information viewer

Copyright (C) 2001-2007 Mark Russinovich

Sysinternals - www.sysinternals.com

System information for \\hostname:

Uptime: Error reading uptime

Kernel version: Microsoft Windows XP, Uniprocessor Free

Product type: Professional

Product version: 5.1

Service pack: 3

Kernel build number: 2600

Registered organization:

Registered owner: XXX

Install date: 2/4/2009, 22:20:35

Activation status: Error reading status

IE version: 6.0000

System root: C:\WINDOWS

Processors: 1

Processor speed: 2.3 GHz

Processor type: Intel(R) Celeron(R) CPU

Physical memory: 1022 MB

Video driver: Intel(R) 82865G Graphics Controller

2) Exibir hotfixes informações do computador Micro04:

c:\>psinfo -h \\Micro043) Criar planilha com os dados dos computadores Micro01, Micro02 e Micro03:

Crie um arquivo de texto com os nomes dos computadores, um por linha:

Micro01No nosso exemplo esse arquivo se chamará "micros.txt". Agora execute o seguinte comando:

Micro02

Micro03

c:\>psinfo -c -t ; @micros.txt >> planilha.csvE está pronto!!! Agora o arquivo já pode ser aberto no Excel (ou outro programa de Planilha Eletrônica, como o Calc do OpenOffice). Um detalhe importante é que o psinfo não gera o nome das colunas. Caso você deseje o nome das colunas, você pode copiar a primeira linha deste arquivo http://docs.google.com/Doc?docid=dcskhq47_61wcdhcscp&hl=en e colar no início do arquivo planilha.csv.

O resultado final fica parecido com isso:

Phishing Scam: Recadastramento Visa

Novo phishing no mercado: dessa vez, finge ser uma comunicação da Visa, solicitando o recadastramento dos dados de cartões de crédito de seus usuários. O link na mensagem aponta para um site que não é o da Visa. No site são solicitados todos os dados do usuário (Nome, CPF, Número do Cartão e até o código verificador). Esses dados são então enviados por email ao cracker, que de posse dele pode efetuar compras pela internet e até fraudar documentos. Já denunciei o site às principais ferramentas de navegação segura da internet. Veja as imagens do email e do falso site abaixo:

Recebi um Scam, o que posso fazer?

Existem algumas coisas úteis que uma pessoa pode fazer após receber e identificar um scam ou um vírus.

1) Denunciar o site como sendo uma fraude:

Existem algumas empresas na internet que operam listas de sites falsos. Se você receber um email apontando para um site e tiver certeza de que trata-se de uma fraude, você pode informar isso às seguintes empresas:

Caso o seu antivirus não detecte a ameaça, você pode contribuir na pesquisa da vacina enviando uma amostra (chamada de sample) para a empresa que mantém o antivirus (algumas empresas que fabricam anti-adwares também podem ter interesse em receber arquivos deste tipo). Segue abaixo uma pequena relação das principais empresas e a forma de enviar arquivos suspeitos para elas:

3) Avisar os amigos / equipe de TI da empresa:

Se você recebeu um scam de Banco ou de Cartão de Crédito, você pode querer avisar seus amigos, principalmente aqueles que você sabe que utilizam os serviços desse Banco ou Operadora de Cartão (e que por isso estão mais expostos a serem vítimas). Se você recebeu o scam no email do trabalho, avise o responsável pela informática da sua empresa (caso haja um), para que ele tome as precauções necessárias para proteger toda a empresa.

1) Denunciar o site como sendo uma fraude:

Existem algumas empresas na internet que operam listas de sites falsos. Se você receber um email apontando para um site e tiver certeza de que trata-se de uma fraude, você pode informar isso às seguintes empresas:

- Google: se você utiliza o Firefox, acesse a opção "Denunciar site como fraude ..." no menu "Ajuda" (veja imagem abaixo). Caso contrário, acesse esse endereço: http://www.google.com/safebrowsing/report_phish/

- PhishTank.com: O site phishtank.com é operado pela mesma empresa do OpenDNS. Sites denunciados e verificados no PhishTank.com são acrescentados na lista de phishings do site. O site exige cadastro. Caso você não queira se cadastrar, envie um email com a URL para mim (antipragas@gmail.com) e eu terei o maior prazer em fazer isso.

- Cert.br: O Cert.br é o grupo de resposta a incidentes de segurança na internet brasileira. Denúncias de sites de phishing e scams podem ser reportados via email, para cert@cert.br

Caso o seu antivirus não detecte a ameaça, você pode contribuir na pesquisa da vacina enviando uma amostra (chamada de sample) para a empresa que mantém o antivirus (algumas empresas que fabricam anti-adwares também podem ter interesse em receber arquivos deste tipo). Segue abaixo uma pequena relação das principais empresas e a forma de enviar arquivos suspeitos para elas:

- Clamav (antivirus para linux): http://cgi.clamav.net/sendvirus.cgi

- Symantec (Norton Antivirus): http://www.symantec.com/business/security_response/submitsamples.jsp (não exige cadastro, apenas solicita alguns dados)

- McAfee: https://www.webimmune.net/default.asp (exige cadastro)

- grisoft (AVG Antivirus): envie um email para virus@grisoft.com com o arquivo em anexo.

- Avast: envie um email para virus@asw.cz com o arquivo em anexo.

3) Avisar os amigos / equipe de TI da empresa:

Se você recebeu um scam de Banco ou de Cartão de Crédito, você pode querer avisar seus amigos, principalmente aqueles que você sabe que utilizam os serviços desse Banco ou Operadora de Cartão (e que por isso estão mais expostos a serem vítimas). Se você recebeu o scam no email do trabalho, avise o responsável pela informática da sua empresa (caso haja um), para que ele tome as precauções necessárias para proteger toda a empresa.

CPU Throttling/Dynamic frequency scaling: Configurando Cool'n'Quiet/SpeedStep no Linux (Parte 2)

Esta é a continuação do artigo sobre CPU Throttling no linux. Veja a parte 1 primeiro .

Veja também o artigo sobre como implementar o Cool'n'Quiet no Windows .

Conhecendo o cpufrequtils:

O pacote que foi instalado (cpufrequtils) fornece dois programas: cpufreq-info e cpufreq-set. Conforme o próprio nome sugere, o primeiro exibe informações do sistema, enquanto o segundo faz as alterações propriamente ditas.

Primeiro vamos ver detalhes sobre a CPU utilizada (por questões de espaço vou colocar apenas as linhas que nos interessam):

driver: powernow-k8

Driver carregado via módulo(como dito antes, depende da arquitetura do processador)

hardware limits: 1000 MHz - 1.80 GHz

Clock mínimo e máximo que seu processador suporta. Obviamente vai depender do processador. Tenho um Athlon 64 AM2 3200+ que suporta entre 1GHz e 2GHz.

available frequency steps: 1.80 GHz, 1000 MHz

Quais são as frequencias disponíveis para esse processador. Nesse caso, ele só aceita os extremos. Meu outro Athlon citado anteriormente suporta 1GHz, 1.8GHz e 2GHz

available cpufreq governors: userspace, conservative, powersave, ondemand, performance

Governors disponíveis (vai depender dos módulos que foram carregados no passo anterior - vide a 1ª parte do artigo)

current policy:

A segunda linha mostra qual o governor em uso atualmente. No exemplo, é o userspace.

current CPU frequency is 1.80 GHz (asserted by call to hardware).

Informa a frequencia atual do processador (que também pode ser verificada por cat /proc/cpuinfo)

De posse dessas informações, já podemos começar a brincadeira. Vamos ver alguns cenários abaixo:

1) Selecionar uma frequência manualmente:

2) Configurar o clock dentro de uma determinada faixa:

As opções -d e -u do cpufreq-set permitem configurar as frequências mínima e máxima respectivamente. Por exemplo, suponhamos que você possua um processador, que suporte as seguintes frequências:

Para fazer com que ele nunca trabalhe abaixo de 1.5GHz execute

Atenção: em<nome> você deve colocar o nome do governor, não o nome do módulo. Ex: para carregar o governor powersave (que fixa a frequência no valor mínimo, independente da demanda) execute:

Se você carregou o módulo cpufreq_stats, pode acessar algumas estatísticas do gerenciamento de energia em dois arquivos dentro do diretório /sys/devices/system/cpu/cpu0/cpufreq/stats/:

total_trans: mostra quantas vezes o sistema trocou o nível de clock do processador.

Ex:

time_in_state: Lista quanto tempo o processador ficou em cada nível de clock. A primeira coluna mostra o clock (divida o valor por 1.000.000 para obter a velocidade em GHz) e a segunda coluna mostra os segundos em que o (divida o valor obtido por 100 para obter o tempo em segundos).

Ex:

Meu processador passou 14550 segundos funcionando em 1.8GHz e 74366 segundos funcionando em 1GHz

Configurando manualmente:

Se você prefere fazer as coisas do "modo difícil", você pode ignorar o cpufrequtils e ler/escrever os valores desejados diretamente nos arquivos do diretório /sys/devices/system/cpu/cpu0/cpufreq/ :

Obs: Para ler os valores utilize cat. Para escrever os valores utilize echo <valor> > <arquivo>. Os valores de frequência são informados em KHz. Divida por 1.000.000 para obter o valor em GHz.

Ex: 1800000 / 1.000.000 = 1.8GHz

scaling_available_frequencies: Lista as velocidades disponíveis (equivalente a cpufreq-info)

scaling_available_governors: Lista os governors disponíveis (equivalente a cpufreq-info -g)

scaling_cur_freq: Permite ler/selecionar a velocidade atual da CPU (equivalente a cpufreq-info -f/cpufreq-info -f)

scaling_governor: Permite ler/selecionar o governor atualmente em uso (equivalente a cpufreq-info -g/cpufreq-set -g)

scaling_min_freq: Permite ler/selecionar a velocidade mínima que se deseja para a CPU. A velocidade deve ser igual ou superior à velocidade mínima (equivalente a cpufreq-set -d)

scaling_max_freq: Permite ler/selecionar a velocidade máxima que se deseja para a CPU. A velocidade deve ser igual ou inferior à velocidade máxima (equivalente a cpufreq-set -u)

cpuinfo_cur_freq: Velocidade atual da CPU (equivalente a cpufreq-info -f)

cpuinfo_max_freq: Velocidade máxima suportada pela CPU (equivalente a cpufreq-info -l)

cpuinfo_min_freq: Velocidade mínima suportada pela CPU (equivalente a cpufreq-info -l)

Veja também o artigo sobre como implementar o Cool'n'Quiet no Windows .

Conhecendo o cpufrequtils:

O pacote que foi instalado (cpufrequtils) fornece dois programas: cpufreq-info e cpufreq-set. Conforme o próprio nome sugere, o primeiro exibe informações do sistema, enquanto o segundo faz as alterações propriamente ditas.

Primeiro vamos ver detalhes sobre a CPU utilizada (por questões de espaço vou colocar apenas as linhas que nos interessam):

debian:~# cat /proc/cpuinfoEste processador é um Sempron 3200+ (que roda a um clock de 1800MHz = 1.8GHz). Vamos ver o que o cpufreq-info tem a dizer sobre ele:

processor : 0

vendor_id : AuthenticAMD

cpu family : 15

model : 95

model name : AMD Sempron(tm) Processor 3200+

stepping : 2

cpu MHz : 1800.000

cache size : 128 KB

debian:~# cpufreq-infoInterpretando a saída do cpufreq-info, linha por linha (só as mais importantes):

cpufrequtils 002: cpufreq-info (C) Dominik Brodowski 2004-2006

Report errors and bugs to linux@brodo.de, please.

analyzing CPU 0:

driver: powernow-k8

CPUs which need to switch frequency at the same time: 0

hardware limits: 1000 MHz - 1.80 GHz

available frequency steps: 1.80 GHz, 1000 MHz

available cpufreq governors: userspace, conservative, powersave, ondemand, performance

current policy: frequency should be within 1000 MHz and 1.80 GHz.

The governor "userspace" may decide which speed to use

within this range.

current CPU frequency is 1.80 GHz (asserted by call to hardware).

driver: powernow-k8

Driver carregado via módulo(como dito antes, depende da arquitetura do processador)

hardware limits: 1000 MHz - 1.80 GHz

Clock mínimo e máximo que seu processador suporta. Obviamente vai depender do processador. Tenho um Athlon 64 AM2 3200+ que suporta entre 1GHz e 2GHz.

available frequency steps: 1.80 GHz, 1000 MHz

Quais são as frequencias disponíveis para esse processador. Nesse caso, ele só aceita os extremos. Meu outro Athlon citado anteriormente suporta 1GHz, 1.8GHz e 2GHz

available cpufreq governors: userspace, conservative, powersave, ondemand, performance

Governors disponíveis (vai depender dos módulos que foram carregados no passo anterior - vide a 1ª parte do artigo)

current policy:

A segunda linha mostra qual o governor em uso atualmente. No exemplo, é o userspace.

current CPU frequency is 1.80 GHz (asserted by call to hardware).

Informa a frequencia atual do processador (que também pode ser verificada por cat /proc/cpuinfo)

De posse dessas informações, já podemos começar a brincadeira. Vamos ver alguns cenários abaixo:

1) Selecionar uma frequência manualmente:

debian:~#cpufreq-set -f 1000000Obs: A frequência deve ser informada em Khz (kilohertz). Para saber os valores disponíveis em kilohertz, execute o cpufreq-info e veja a linha available frequency steps. Para converter MHz em KHz, multiplique o valor por 1.000. Para converter GHz em KHz, multiplique o valor por 1.000.000

2) Configurar o clock dentro de uma determinada faixa:

As opções -d e -u do cpufreq-set permitem configurar as frequências mínima e máxima respectivamente. Por exemplo, suponhamos que você possua um processador, que suporte as seguintes frequências:

debian:~#cpufreq-info | grep stepsQue em KHz são respectivamente 2800000 2000000 1500000 1000000.

available frequency steps: 2.8GHz, 2GHz, 1.5GHz, 1000MHz

Para fazer com que ele nunca trabalhe abaixo de 1.5GHz execute

debian:~#cpufreq-set -d 1500000Por outro lado, se você não quer que seu processador trabalhe acima de determinada frequência, informe ela com a opção -u:

debian:~#cpufreq-set -d 20000003) Selecionar um governor específico:

debian:~# cpufreq-set -g <nome>

Atenção: em

debian:~# cpufreq-set -g powersavePara exibir a lista de governors disponíveis, execute:

debian:~# cpufreq-info -gPara confirmar a mudança de frequencia, execute (a opção -m exibe as frequências em um formato que facilita a leitura):

userspace conservative powersave ondemand performance

debian:~# cpufreq-info -f -mOu via /proc/cpuinfo:

1000 MHz

debian:~# cat /proc/cpuinfoLendo as estatísticas:

processor : 0

vendor_id : AuthenticAMD

cpu family : 15

model : 95

model name : AMD Sempron(tm) Processor 3200+

stepping : 2

cpu MHz : 1000.000

cache size : 128 KB

Se você carregou o módulo cpufreq_stats, pode acessar algumas estatísticas do gerenciamento de energia em dois arquivos dentro do diretório /sys/devices/system/cpu/cpu0/cpufreq/stats/:

total_trans: mostra quantas vezes o sistema trocou o nível de clock do processador.

Ex:

debian:~# cat /sys/devices/system/cpu/cpu0/cpufreq/stats/total_transMeu processador mudou o clock 963 vezes.

963

time_in_state: Lista quanto tempo o processador ficou em cada nível de clock. A primeira coluna mostra o clock (divida o valor por 1.000.000 para obter a velocidade em GHz) e a segunda coluna mostra os segundos em que o (divida o valor obtido por 100 para obter o tempo em segundos).

Ex:

debian:~# cat /sys/devices/system/cpu/cpu0/cpufreq/stats/time_in_state

1800000 1455033

1000000 7436681

Meu processador passou 14550 segundos funcionando em 1.8GHz e 74366 segundos funcionando em 1GHz

Configurando manualmente:

Se você prefere fazer as coisas do "modo difícil", você pode ignorar o cpufrequtils e ler/escrever os valores desejados diretamente nos arquivos do diretório /sys/devices/system/cpu/cpu0/cpufreq/ :

Obs: Para ler os valores utilize cat

Ex: 1800000 / 1.000.000 = 1.8GHz

scaling_available_frequencies: Lista as velocidades disponíveis (equivalente a cpufreq-info)

scaling_available_governors: Lista os governors disponíveis (equivalente a cpufreq-info -g)

scaling_cur_freq: Permite ler/selecionar a velocidade atual da CPU (equivalente a cpufreq-info -f/cpufreq-info -f)

scaling_governor: Permite ler/selecionar o governor atualmente em uso (equivalente a cpufreq-info -g/cpufreq-set -g)

scaling_min_freq: Permite ler/selecionar a velocidade mínima que se deseja para a CPU. A velocidade deve ser igual ou superior à velocidade mínima (equivalente a cpufreq-set -d)

scaling_max_freq: Permite ler/selecionar a velocidade máxima que se deseja para a CPU. A velocidade deve ser igual ou inferior à velocidade máxima (equivalente a cpufreq-set -u)

cpuinfo_cur_freq: Velocidade atual da CPU (equivalente a cpufreq-info -f)

cpuinfo_max_freq: Velocidade máxima suportada pela CPU (equivalente a cpufreq-info -l)

cpuinfo_min_freq: Velocidade mínima suportada pela CPU (equivalente a cpufreq-info -l)

Virus: Fotos Antigas

Esse é um email bobinho, simulando ser de uma velha conhecida, enviando uma foto antiga ...

A análise do VirusTotal.com revela que apenas 4 antivirus detectam a ameaça.

Análise do VirusTotal.com

A análise do VirusTotal.com revela que apenas 4 antivirus detectam a ameaça.

Análise do VirusTotal.com

OpenDNS: Acelere sua navegação

O OpenDNS.com é um serviço de DNS que visa acelerar a navegação web (através da aceleração na resolução de nomes durante a navegação) e que possui diversos filtros de navegação, permitindo um maior controle sobre o conteúdo acessado.

Configuração:

A configuração mínima exige apenas que você modifique as suas configurações de rede para utilizar os servidores da rede OpenDNS. Existem várias formas de se fazer isso, dependendo de como você se conecta à internet. As principais formas são explicadas de forma detalhada e rica em imagens no próprio site do OpenDNS, neste endereço. As opções que interessam ao usuário doméstico são Computer e Router. Em Computer, é detalhada a configuração em computadores com Microsoft Windows (incluindo as versões Vista e Mobile, utilizada em dispositivos móveis como Smartphones), Mac, Linux (Ubuntu e Suse Linux), e até mesmo outros dispositivos, como o console de videogame Wii (da Nintendo) e o celular Nokia S60. A opção Router exibe o caminho para configuração em roteadores de diversos fabricantes, dentre os quais podemos citar D-Link, Linksys, Motorola, Netcomm, SpeedStream e diversos outros. Todas as instruções são detalhadas e possuem imagens, bem como páginas prontas para impressõa, para facilitar ainda mais a configuração, mesmo para quem não está acostumado a esse tipo de operação.

Se você sabe como alterar suas configurações de rede, basta configurar seus servidores DNS como sendo 208.67.222.222 e 208.67.220.220. Reinicie sua conexão de rede e pronto, você já está utilizando os serviços do OpenDNS. Agora você já deve sentir uma melhora na resolução de nomes e na abertura das páginas.

Configuração:

A configuração mínima exige apenas que você modifique as suas configurações de rede para utilizar os servidores da rede OpenDNS. Existem várias formas de se fazer isso, dependendo de como você se conecta à internet. As principais formas são explicadas de forma detalhada e rica em imagens no próprio site do OpenDNS, neste endereço. As opções que interessam ao usuário doméstico são Computer e Router. Em Computer, é detalhada a configuração em computadores com Microsoft Windows (incluindo as versões Vista e Mobile, utilizada em dispositivos móveis como Smartphones), Mac, Linux (Ubuntu e Suse Linux), e até mesmo outros dispositivos, como o console de videogame Wii (da Nintendo) e o celular Nokia S60. A opção Router exibe o caminho para configuração em roteadores de diversos fabricantes, dentre os quais podemos citar D-Link, Linksys, Motorola, Netcomm, SpeedStream e diversos outros. Todas as instruções são detalhadas e possuem imagens, bem como páginas prontas para impressõa, para facilitar ainda mais a configuração, mesmo para quem não está acostumado a esse tipo de operação.

Se você sabe como alterar suas configurações de rede, basta configurar seus servidores DNS como sendo 208.67.222.222 e 208.67.220.220. Reinicie sua conexão de rede e pronto, você já está utilizando os serviços do OpenDNS. Agora você já deve sentir uma melhora na resolução de nomes e na abertura das páginas.

Dica: Teclas de Atalho do Windows

Não sei se é devido ao hábito de trabalhar muito com o console no Linux, ou talvez por não gostar muito de utilizar o mouse quando estou digitando textos, mas sempre gostei de teclas de atalho, já que o uso delas aumenta a produtividade. Esta é uma pequena lista das teclas de atalho mais úteis dentro do Windows.

Tecla Windows (ou WinKey):

Obs: infelizmente alguns atalhos citados aqui não funcionam nas ferramentas do MS Office (Word, Excel e cia). Por alguma razão nestes aplicativos a Microsoft preferiu adotar teclas de atalho diferentes das convencionais.

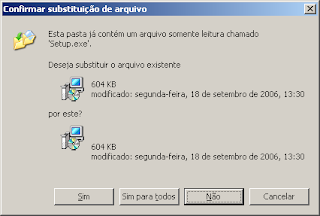

Sabe quando você está fazendo uma cópia de vários arquivos e por algum motivo (falha na rede, disco cheio, etc) a cópia é interrompida? Então você corrige o problema e reinicia a cópia, mas já haviam alguns arquivos copiados e o Windows pergunta se você quer sobrescrever os arquivos. As opções são Sim, Sim para todos, Não e Cancelar.

Não existe a opção Não para todos. Se já tiverem sido copiados 1000 arquivos, é necessário que você clique em Não 1000 vezes ... Será mesmo? A opção Não para todos existe, só não fica aparente: Para responder a essa tela com Não para todos, basta que você segure a tecla Shift do seu teclado enquanto clica no Não. fazendo isso, o Windows vai assumir um Não para todos. Simples não?

Tecla Windows (ou WinKey):

- WinKey (sozinha): Exibe e esconde o Menu Iniciar (mas acho que essa você já sabia :-) ).

- WinKey + D: Exibe a Área de Trabalho (Desktop).

- WinKey + E: Abre o Windows Explorer em Meu Computador.

- WinKey + F: Abre o diálogo de Pesquisar (procurar) arquivos.

- WinKey + F + CTRL: Abre o diálogo de Pesquisar (procurar) computadores na rede.

- WinKey + L: Bloqueia (lock) o computador, exigindo senha para o desbloqueio.

- WinKey + M: Minimiza todas as janelas abertas.

- WinKey + M + Shift: Desfaz o minimizar todas as janelas abertas.

- WinKey + R: Chama o diálogo de Executar

- WinKey + U: Chama o Gerenciador de Utilitários, que por sua vez chama os aplicativos Teclado Virtual e Lente de Aumento, que são voltados a pessoas com deficiências.

- WinKey + Pause: Exibe a janela de Propriedades do Sistema, que contém informações sobre memória, processador, detalhes e configurações avançadas do computador.

- WinKey + F1: Exibe a ajuda do Windows, mesmo que você esteja com algum programa aberto.

- F1: Ajuda (do programa em uso ou Windows, caso esteja na Área de Trabalho)

- F2: Renomear arquivos e pastas no Windows Explorer

- F3: Ativa a função de pesquisa de textos no Bloco de Notas (e na maioria dos outros Editores de Texto simples, como os excelentes EditPad e o Notepad++), e também no Firefox e no Chrome (equivalente ao CTRL+F nos aplicativos citados). No Internet Explorer, ativa um painel lateral para pesquisa.

- F5: No Windows Explorer ( e na Área de Trabalho) atualiza/recarrega a tela atual. Tem a mesma função nos navegadores de Internet (recarregar/atualizar a página)

- F6: Vai para a barra de endereços, tanto no Windows Explorer quanto nos navegadores (Internet Explorer, Firefox e Chrome)

Obs: infelizmente alguns atalhos citados aqui não funcionam nas ferramentas do MS Office (Word, Excel e cia). Por alguma razão nestes aplicativos a Microsoft preferiu adotar teclas de atalho diferentes das convencionais.

- PrintScreen (ou PrtScr): Copia a tela para a Área de Transferência. Para gerar uma imagem da tela, pressione PrintScreen, depois execute o MS Paint (), vá em Editar, depois Colar (ou pressione CTRL+V) e você terá uma imagem da sua tela. Muito utilizado para pedir suporte ...

- Alt + PrintScreen: Similar ao PrintScreen puro, mas copia apenas a janela "de cima" para a área de transferência. Depois basta colar a imagem dentro do MS Paint normalmente. Veja abaixo dois exemplos, um com PrintScreen e o outro com Alt + PrintScreen:

- CTRL + ALT + DEL: Exibe o diálogo Segurança do Windows, que permite bloquear o computador, efetuar Logoff, desligar/reiniciar o computador, alterar a senha ou chamar o Gerenciador de Tarefas. Se o computador não estiver em rede, então simplesmente chama o Gerenciador de Tarefas.

- TAB: Avança os campos de um formulário.

- ALT + TAB: Alterna entre os programas abertos.

- Shift + Seta Direcional esquerda ou direita: seleciona o texto um caracter por vez em editores de texto.

- Shift + Seta Direcional cima ou baixo: seleciona o texto uma linha por vez em editores de texto.

- Shift + Home: Seleciona o texto da posição do cursor até o começo da linha.

- Shift + End: Seleciona o texto da posição do cursor até o final da linha.

- Shif + CTRL + Home: Seleciona o texto da posição do cursor até o começo do texto.

- Shif + CTRL + End: Seleciona o texto da posição do cursor até o final do texto.

- CTRL + F: Normalmente exibe diálogos de busca em editores de texto e navegadores de Internet.

- CTRL + A: Seleciona todo o texto em editores de texto, ou todos os arquivos em janelas do Windows Explorer.

- CTRL + C: Copia o texto selecionado em editores de texto, ou os arquivos selecionados em janelas do Windows Explorer.

- CTRL + X: Recorta o texto selecionado em editores de texto, ou os arquivos selecionados em janelas do Windows Explorer. Quando algo é recortado, ele é movido de seu lugar original para o novo destino.

- CTRL + V: Cola o texto ou os arquivos que foram previamente copiados/recortados.

E agora, a cereja do bolo:

Sabe quando você está fazendo uma cópia de vários arquivos e por algum motivo (falha na rede, disco cheio, etc) a cópia é interrompida? Então você corrige o problema e reinicia a cópia, mas já haviam alguns arquivos copiados e o Windows pergunta se você quer sobrescrever os arquivos. As opções são Sim, Sim para todos, Não e Cancelar.

Não existe a opção Não para todos. Se já tiverem sido copiados 1000 arquivos, é necessário que você clique em Não 1000 vezes ... Será mesmo? A opção Não para todos existe, só não fica aparente: Para responder a essa tela com Não para todos, basta que você segure a tecla Shift do seu teclado enquanto clica no Não. fazendo isso, o Windows vai assumir um Não para todos. Simples não?

Assinar:

Postagens (Atom)